MENGUBAH AUDITOR MENJADI GARDA DEPAN KEAMANAN TI PERUSAHAAN YANG TANGGUH

MENGUBAH AUDITOR MENJADI GARDA DEPAN KEAMANAN TI PERUSAHAAN YANG TANGGUH Dalam tata kelola perusahaan konvensional, auditor internal sering kali dipandang...

MEMPERKUAT PERIASI BISNIS MELALUI MANAJEMEN RISIKO SIBER DAN PERLINDUNGAN DATA CORPORAT

MEMPERKUAT PERIASI BISNIS MELALUI MANAJEMEN RISIKO SIBER DAN PERLINDUNGAN DATA CORPORAT Di tengah derasnya arus digitalisasi, data telah bertransformasi menjadi...

MENGELOLA KETIDAKPASTIAN TEKNOLOGI DENGAN MENGADOPSI ISO 27005 UNTUK MANAJEMEN RISIKO TI

MENGELOLA KETIDAKPASTIAN TEKNOLOGI DENGAN MENGADOPSI ISO 27005 UNTUK MANAJEMEN RISIKO TI Di era transformasi digital yang bergerak eksponensial, ketidakpastian teknologi...

LANGKAH CEPAT MEMULIHKAN SISTEM TANPA PANIK SAAT MENGHADAPI SERANGAN SIBER

LANGKAH CEPAT MEMULIHKAN SISTEM TANPA PANIK SAAT MENGHADAPI SERANGAN SIBER Ketika layar monitor tiba-tiba terkunci oleh pesan ransomware, atau server...

ERA BARU KEAMANAN PERBANKAN DALAM MELAWAN KEBOCORAN DAN PENIPUAN TRANSAKSI DIGITAL

ERA BARU KEAMANAN PERBANKAN DALAM MELAWAN KEBOCORAN DAN PENIPUAN TRANSAKSI DIGITAL Transformasi digital telah mengubah lanskap perbankan secara radikal. Kehadiran...

MENJAGA NADI INDUSTRI DENGAN PANDUAN MELINDUNGI SISTEM SCADA DARI SABOTASE SIBER

MENJAGA NADI INDUSTRI DENGAN PANDUAN MELINDUNGI SISTEM SCADA DARI SABOTASE SIBER Dalam era digitalisasi industri, efisiensi operasional tidak lagi bergantung...

PENERAPAN SECURE SOFTWARE DEVELOPMENT LIFECYCLE (SSDLC) UNTUK MENINGKATKAN KEAMANAN APP

Dalam pengembangan aplikasi modern, keamanan tidak lagi bisa dianggap sebagai tahap akhir setelah aplikasi selesai dibuat. Banyak insiden keamanan terjadi...

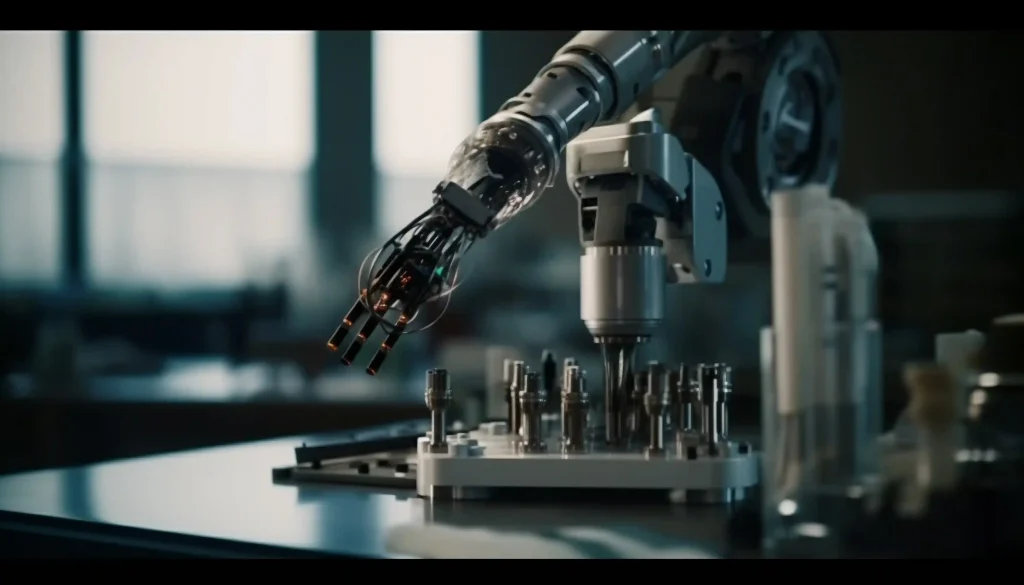

PENGEMBANGAN ROBOTIC PROCESS AUTOMATION (RPA) UNTUK MENINGKATKAN EFISIENSI PROSES BISNIS BERULANG

Dalam era digital, banyak organisasi masih menghabiskan waktu dan sumber daya untuk pekerjaan administratif yang bersifat berulang. Proses seperti input...

STRATEGI PERLINDUNGAN DATA DAN KEPATUHAN REGULASI UNTUK MENJAGA PRIVASI INFORMASI DI ERA DIGITAL

Di era digital saat ini, data menjadi aset paling berharga bagi organisasi. Namun, meningkatnya penggunaan sistem digital juga diiringi dengan...

IMPLEMENTASI TATA KELOLA IT BERBASIS FRAMEWORK COBIT UNTUK MENINGKATKAN EFEKTIVITAS DAN KEPATUHAN ORGANISASI

Dalam era digital, teknologi informasi bukan hanya menjadi alat pendukung, tetapi sudah menjadi bagian inti dari strategi bisnis organisasi. Tanpa...